Giải Phẫu AutoRecon: Sức Mạnh Ẩn Dấu Bên Trong "Tuyệt Tác" Recon Tự Động 🚀

Nếu bạn là một chuyên gia Pentest hay đang tham gia các chứng chỉ như OSCP, bạn hẳn đã biết đến AutoRecon – một công cụ tuyệt vời giúp tự động hóa khâu trinh sát (reconnaissance). Nhưng bạn có bao giờ tự hỏi điều gì thực sự làm nên sức mạnh của AutoRecon? Đó không phải là một thuật toán AI phức tạp, mà chính là hệ thống Plugins cực kỳ đa dạng và thông minh.

Hôm nay, chúng ta sẽ "mổ xẻ" thư mục default-plugins của AutoRecon để khám phá danh sách các công cụ mà siêu phẩm này gọi dưới nền.

Một Triết Lý Thông Minh: "Tìm Thấy Gì, Gõ Cái Đó" 🎯

Không giống như các công cụ quét mù quáng, AutoRecon sử dụng kiến trúc dựa trên sự kiện (event-driven). Khi module quét sinh ra một kết quả (Ví dụ: "Cổng 80 mở, giao thức HTTP"), nó sẽ kích hoạt các plugins tương ứng với giao thức đó.

Thư mục autorecon/default-plugins/ chứa đến hơn 80 scripts Python khác nhau. Hãy phân loại chúng để hiểu hệ sinh thái công cụ mà AutoRecon đang sử dụng.

1. Nmap: Vũ Khí Cốt Lõi Lĩnh Ấn Tiên Phong 🛡️

Gần một nửa các file plugin trong AutoRecon có tiền tố nmap-*.py (như nmap-http.py, nmap-smb.py, nmap-ftp.py, nmap-mysql.py,...).

AutoRecon không bao giờ chạy một lệnh nmap quá khổ duy nhất. Thay vào đó, sau khi gom được danh sách cổng mở, nó chia nhỏ thành từng dịch vụ và tiếp tục gọi Nmap nhưng kèm theo các NSE Scripts (Nmap Scripting Engine) chuyên biệt cho từng dịch vụ đó.

- Vũ khí:

nmapvớiNSE scripts(--script=ftp-anon,--script=smb-enum-shares, v.v.)

2. Dò Quét Website (Web Enumeration) 🕸️

Khi phát hiện cổng web (HTTP/HTTPS), AutoRecon lập tức thức tỉnh một tiểu đội công cụ:

- Nikto (

nikto.py): Máy quét huyền thoại giúp đánh giá lỗ hổng ứng dụng web cơ bản, các file lỗi thời và cấu hình bảo mật sai. - WhatWeb (

whatweb.py): "Lấy dấu vân tay" website để nhận diện CMS, frameworks và phiên bản ngôn ngữ. - Dirbuster / Directory Bruteforce (

dirbuster.py): Tự động dò tìm thư mục, tệp tin nhạy cảm ẩn giấu. Nó linh hoạt sử dụng các công cụ nhưffuf,gobusterhoặcferoxbusterdựa trên lựa chọn sẵn có. - Curl (

curl.py/curl-robots.py): Tự động lấy các file như cấu hình, chứng chỉ, hoặcrobots.txtnhanh gọn. - WPScan (

wpscan.py): Nếu website nghi ngờ là WordPress, mã nguồn này tự động nạp lệnhwpscancùng các cờ như tự động lấy plugin/theme, quét user (giới hạn bằng API nếu có).

3. Enumeration Dịch Vụ Mạng Cụ Thể 📂🔌

Mạng không chỉ có HTTP. Đi sâu vào các giao thức đặc thù, hệ thống gọi tên các "bậc thầy" của từng lĩnh vực:

Tấn công SMB / Active Directory / Windows

- Enum4linux (

enum4linux.py): "Bách khoa toàn thư" siêu cổ điển nhưng cực hiệu quả để moi móc thông tin từ SMB (Users, Groups, Shares, Password Policies). - Smbclient & Smbmap (

smbclient.py,smbmap.py): Liệt kê các thư mục chia sẻ không có mật khẩu. - Rpcclient & Rpcdump (

rpcclient.py,rpcdump.py): Dò mạng nội bộ và các endpoints qua RPC. - WinRM (

winrm-detection.py), NBTScan (nbtscan.py): Bắt và giải mã tên NetBIOS, tìm kiếm dịch vụ Windows Remote Management.

SNMP & Email & Databases

- SNMP: Sử dụng

snmpwalk.pyvàonesixtyone.pydò dẫm trong các chuỗi community yếu (public/private). - Email Protocls:

smtp-user-enum.pysẽ thử dò xem server SMTP có dễ tiếp quản để gửi/nhận email rác hoặc hé lộ người dùng thông qua các lệnhVRFY,EXPNhay không. - Database: Có các scripts hỗ trợ kết nối và kiểm thử lỗ hổng trên Oracle (odat, tnscmd), Redis (

redis-cli.py), và dĩ nhiên qua các script Nmap đối với MySQL/MSSQL/Cassandra.

DNS Enumeration

- DNSRecon (

dnsrecon.py,dns-zone-transfer.py): Tự động dò Bruteforce Subdomain, thử kết nối Zone Transfer để lấy toàn bộ sơ đồ mạng máy chủ tên miền.

4. Bạo Lực Ngôn Từ với Brute-force 🧨

Thư mục có rất nhiều module bruteforce-*.py (FTP, HTTP, RDP, SMB, SSH). Nhưng bạn đừng lo AutoRecon sẽ gây sập server mạng vì mặc định chúng... không chạy tự động hoàn toàn.

Thay vì auto chạy, AutoRecon đề xuất lệnh chạy khuyên dùng (in ra trong file _manual_commands.txt nằm chung thư mục log).

- Vũ khí chuẩn bị sẵn: Nó tự build sẵn các lệnh chuẩn xác cho Hydra và Medusa, kết nối sẵn các file từ điển Wordlist xịn xò từ

SecLists(nhưtop-usernames-shortlist.txtvàdarkweb2017-top100.txt). Bạn chỉ cần copy/paste để nhả đạn!

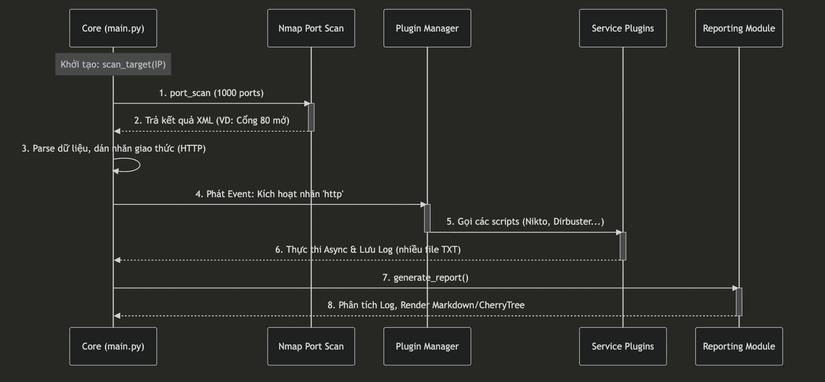

🛠 Giải Phẫu Kiến Trúc & Luồng Dữ Liệu (Data Flow) của AutoRecon

Cái hay của AutoRecon không chỉ ở các Plugins, mà còn nằm ở cách hệ thống cốt lõi (main.py và plugins.py) xử lý kiến trúc luồng. AutoRecon sử dụng mô hình lập trình bất đồng bộ (Asynchronous) kết hợp với kiến trúc điều hướng theo sự kiện (Event-driven Architecture).

1. Kiến Trúc Lõi: Sự Kiện và Bất Đồng Bộ (Asyncio) ⚡

Ngay từ những dòng lệnh đầu tiên trong autorecon.py, công cụ khởi tạo asyncio. Điều này có nghĩa là thay vì chạy tuần tự (đợi quét xong cổng 80 mới quét tới cổng 443), AutoRecon có khả năng bung ra hàng loạt luồng quét độc lập (Task) chạy song song, tuân thủ theo giới hạn mà hàm get_semaphore() đã cấp phép nhằm tránh tình trạng nghẽn cổ chai cho card mạng hay RAM.

2. Luồng Quét (Scan Flow) & Data Flow 🌊

Luồng dữ liệu (Data flow) của một phiên bản quét di chuyển tuần tự nhưng phân nhánh rất thông minh:

- Bước 1: Initiation (Khởi tạo). Thông qua

scan_target(target), hệ thống nhận diện loại mục tiêu (IP, CIDR, hay Hostname). - Bước 2: Nmap Port Scan (Đánh hơi cổng). Hàm

port_scankích hoạtnmap. Data flow ở đây nhận về danh sách các cổng mở ở dạng thô từ output XML của Nmap. - Bước 3: Parsing (Bóc tách dữ liệu). AutoRecon tự động bóc tách (parse) dữ liệu từ

nmap. Khi nó phát hiệnPort 80, nó lập gia phả dán nhãn giao thức làhttp. - Bước 4: Event Trigger (Kích hoạt Sự kiện). Nhãn

httpnày được gửi vào trung tâm quản lý (tạiplugins.py). Hệ thống duyệt qua tất cả 80+ file code trongdefault-plugins, thấy anh chàng nào báo danh là "Tôi xử lý giao thức http" thì tiến hành kích hoạt. - Bước 5: Service Scan & Output (Thực thi và Xuất bản). Hàm

service_scanđược thực thi. Quá trình sinh log, tạo báo cáo đều được đưa vào các file riêng biệt ứng với mỗi cổng (Ví dụ:tcp_80_http_nmap.txt). - Bước 6: Reporting (Lập Báo cáo). Sau khi tất cả các task async hoàn thành, module Report (

reporting-markdown.py,reporting-cherrytree.py) sẽ thu gom mọi log text nhỏ giọt kia, nhóm lại thành một sơ đồ đồ sộ và xuất ra báo cáo cuối cùng dễ đọc.

⚖️ Đánh Giá Nhanh: Ưu Điểm & Nhược Điểm

🌟 Ưu Điểm (Pros)

- Tiết Kiệm Thời Gian Tuyệt Đối: Giảm thiểu thao tác "tay to" (manual). Quá trình Recon ban đầu mất hàng giờ có thể được gom lại chỉ bằng một lệnh chờ uống xong tách cà phê.

- Khó Bỏ Sót (Coverage Cao): Bằng việc sử dụng thiết kế sự kiện (Event-driven), các công cụ không bao giờ quên chạy. Tìm thấy SMB? Tự động gọi Enumeration. Tìm thấy FTP? Tự chạy script đăng nhập ẩn danh (

anonymous login). Cực kỳ hoàn hảo cho thi cử OSCP/eCPPT. - Quản Lý Báo Cáo Xuất Sắc: Việc phân loại log theo giao thức, theo cổng và render ra CherryTree hay Markdown cứu cánh rất lớn cho công việc viết Report.

⚠️ Nhược Điểm (Cons)

- Thiếu Sự Tinh Tế (Noisy): Giống như vác súng máy đi nã đạn hỏa mù, kỹ thuật của AutoRecon rất ồn ào và sẽ lập tức làm cháy bảng điều khiển của các công cụ SIEM/IDS/IPS. Phù hợp cho kiểm thử nội bộ hoặc các kỳ thi lab hơn là các cuộc tấn công Stealth Red Teaming yêu cầu độ giấu mình (OPSEC) cao.

- Vấn Đề Về Băng Thông: Chạy đồng thời nmap scan udp, tcp mọi cổng kết hợp dirbuster sẽ có nguy cơ gây Crash (Sập) đối với các server yếu hoặc hạ tầng mạng cũ. (Mặc dù có cờ

--only-scans-dirhỗ trợ giảm tải).

Tổng Kết 💡

Khẳng định lại, AutoRecon không phát minh lại chiếc bánh xe, bản thân kiến trúc sư của nó là người biết cách tổ chức "Binh pháp". Thay vì mệt mỏi tự gõ lại từng lệnh: Nmap -> quét cổng web -> gọi Gobuster -> gọi Nikto -> quét SMB -> gọi smbclient, AutoRecon kết hợp kiến trúc bất đồng bộ Asyncio và cơ chế Kích hoạt sự kiện (Event-Triggering), chắp cánh cho Pentester thông qua các plugin quy chuẩn.

Mỗi plugin trong default-plugins giống như một đặc vụ tinh nhuệ, chỉ thức dậy khi nhận được Data Flow (luồng dữ liệu) và làm đúng, gọn công việc mà nó giỏi nhất. Hiểu được vòng đời và cấu trúc dưới nền của AutoRecon giúp chúng ta không chỉ trở thành "Tool-user" (người dùng tool) mà còn tự tin tùy chỉnh lại chúng cho riêng mình. Đây chính là lý do AutoRecon vẫn sẽ là the go-to tool mỗi đầu ngày kiểm định của chúng ta!

All rights reserved